Dans un monde hyperconnecté, la multiplication des services numériques et la diversité des environnements applicatifs imposent aux organisations une révision profonde de la gestion des identités numériques. Sécuriser, simplifier et centraliser l’authentification des utilisateurs sont devenus des enjeux cruciaux, tant pour éviter les intrusions que pour offrir une expérience fluide. C’est précisément le rôle des solutions de gestion des identités fédérées, qui permettent de dépasser les limites des approches traditionnelles, en offrant un contrôle d’accès centralisé et une authentification unique, même à travers plusieurs organisations ou domaines.

Depuis la croissance exponentielle des objets connectés jusqu’aux exigences réglementaires renforcées, la fédération d’identité s’affiche comme une réponse stratégique incontournable. Elle renforce non seulement la protection des données sensibles, mais facilite aussi la souveraineté numérique des entreprises en leur permettant de maîtriser leurs processus de sécurisation des comptes utilisateurs. Dans un contexte où chaque point d’accès peut constituer une faille potentielle, la fédération d’identité évite la dispersion des données d’authentification, simplifie la gestion des utilisateurs et diminue les risques liés aux mots de passe faibles ou réutilisés.

Explorons comment un Federated identity manager peut changer la donne, en proposant une authentification centralisée efficace, adaptée aux défis actuels et futurs de la sécurité informatique. Avec des exemples concrets, des bonnes pratiques opérationnelles et une vision prospective, cet article éclaire les leviers et les étapes clés pour une gestion des identités plus résiliente et performante.

En bref :

- Fédération d’identité : facilite le single sign-on multi-domaines, centralisant la gestion des identités numériques.

- Sécurité renforcée : grâce à la mise en place combinée de MFA (authentification multifacteur) et PAM (gestion des accès à privilèges).

- Expérience utilisateur : simplifiée avec un accès fluide à plusieurs services sans multiplier les connexions.

- Conformité et gouvernance : accompagnement obligatoire pour respecter RGPD, ISO 27001, NIS2 et bonnes pratiques métier.

- Défis IoT et cloud : oblige à intégrer des outils adaptatifs pour maîtriser la complexité des accès et la souveraineté numérique.

Fédération d’identité : les fondements essentiels de la gestion centralisée des identités numériques

La fédération d’identité est une méthode clé pour gérer une identité numérique unique à travers plusieurs organisations ou domaines. Cela signifie qu’un utilisateur peut accéder à diverses applications ou services sans avoir à se réauthentifier à chaque fois. Le cœur de ce système repose sur la collaboration entre plusieurs entités qui maintiennent leurs propres annuaires, mais se font confiance via un fournisseur d’identité (IdP) commun. Cette collaboration permet non seulement de simplifier le parcours utilisateur, mais aussi de renforcer la sécurité grâce à une authentification centralisée.

Prenons l’exemple concret d’une banque internationale, où les employés ont besoin d’accéder à différents outils métier à l’intérieur même de la banque, mais aussi à des applications partenaires comme des solutions CRM, plateformes RH ou outils de collaboration. Grâce à la fédération d’identité, un salarié se connecte une seule fois et navigue en toute transparence sur plusieurs domaines, sans multiplier les risques liés à la multiplication des mots de passe. Le système s’appuie sur des standards ouverts comme SAML, OAuth2 et OpenID Connect, garantissant une interopérabilité maximale.

Il est important de distinguer la fédération d’identité du simple single sign-on (SSO) traditionnel. Tandis que le SSO est généralement limité à un seul domaine organisationnel, la fédération d’identité va bien au-delà en déployant un SSO à travers plusieurs entreprises ou entités distinctes. Cette distinction s’observe dans la manière dont les identités et les accès sont gérés, s’appuyant sur des relations de confiance et des standards rigoureux. Pour aller plus en détail sur ce sujet, la lecture des bonnes pratiques de la stratégie IAM de fédération d’identité est très instructive.

Les avantages sont multiples : réduction des frictions, gestion efficace des identités numériques, amélioration de la protection des données, et maintien d’une souveraineté numérique maîtrisée. Mais cette approche implique aussi des exigences strictes de gouvernance, car chaque accès doit être audité et traçable. La centralisation doit cohabiter avec une délégation claire des responsabilités, pour éviter que la complexité ne génère des failles au sein du système global.

Défis actuels et innovations dans la sécurisation des accès grâce au Federated Identity Manager

La protection des identités numériques devient une priorité absolue face à la sophistication croissante des cyberattaques. Le Federated Identity Manager joue un rôle central pour maîtriser les points d’entrée en consolidant la gestion des accès et la surveillance des utilisateurs. En 2026, cette solution technologique est devenue incontournable dans la stratégie des responsables de la sécurité informatique.

Un enjeu clé est de réduire la surface d’attaque générée par la prolifération des objets connectés (IoT) et des environnements hybrides. Plus de 75 milliards d’appareils seront en service dans l’économie numérique, chaque terminal augmentant la complexité de la gouvernance des accès. Si une organisation ne maîtrise pas finement la gestion des identités et les privilèges associés, le risque d’intrusion croît exponentiellement.

Dans ce contexte, les systèmes IAM (Identity & Access Management), couplés aux solutions PAM (Privileged Access Management) et aux méthodes d’authentification multifacteur (MFA) sont les piliers indispensables pour garantir la protection des données sensibles. La mise en place d’une authentification multifacteur, conforme aux recommandations actuelles, impose d’exclure les méthodes faibles comme le SMS seul et d’adopter des standards sécurisés tels que les passkeys FIDO2 ou les générateurs TOTP. Le PAM, quant à lui, contrôle strictement les comptes à privilèges, limite leur utilisation au strict nécessaire et enregistre toute activité pour une traçabilité maximale.

Adopter la fédération d’identité avec un Federated Identity Manager provoque une transformation organisationnelle et technique :

- Centralisation intelligente : unifier la gestion des identités tout en respectant la souveraineté numérique de chaque entité.

- Automatisation des processus : gérer efficacement l’onboarding et le déprovisioning, avec un délai cible de moins de 24 heures.

- Conformité accrue : intégrer les exigences RGPD, ISO 27001, NIS2 dans les revues d’accès et la séparation des tâches.

- Détection et réponse en temps réel : relier les journaux IAM/PAM à un SIEM performant pour contrer les anomalies immédiatement.

Pour approfondir ces techniques et leurs enjeux, la plateforme formation en cybersécurité dédiée à la gestion des identités et accès offre un accompagnement complet aux professionnels du secteur.

Fonctionnement détaillé d’un Federated Identity Manager : comment ça marche ?

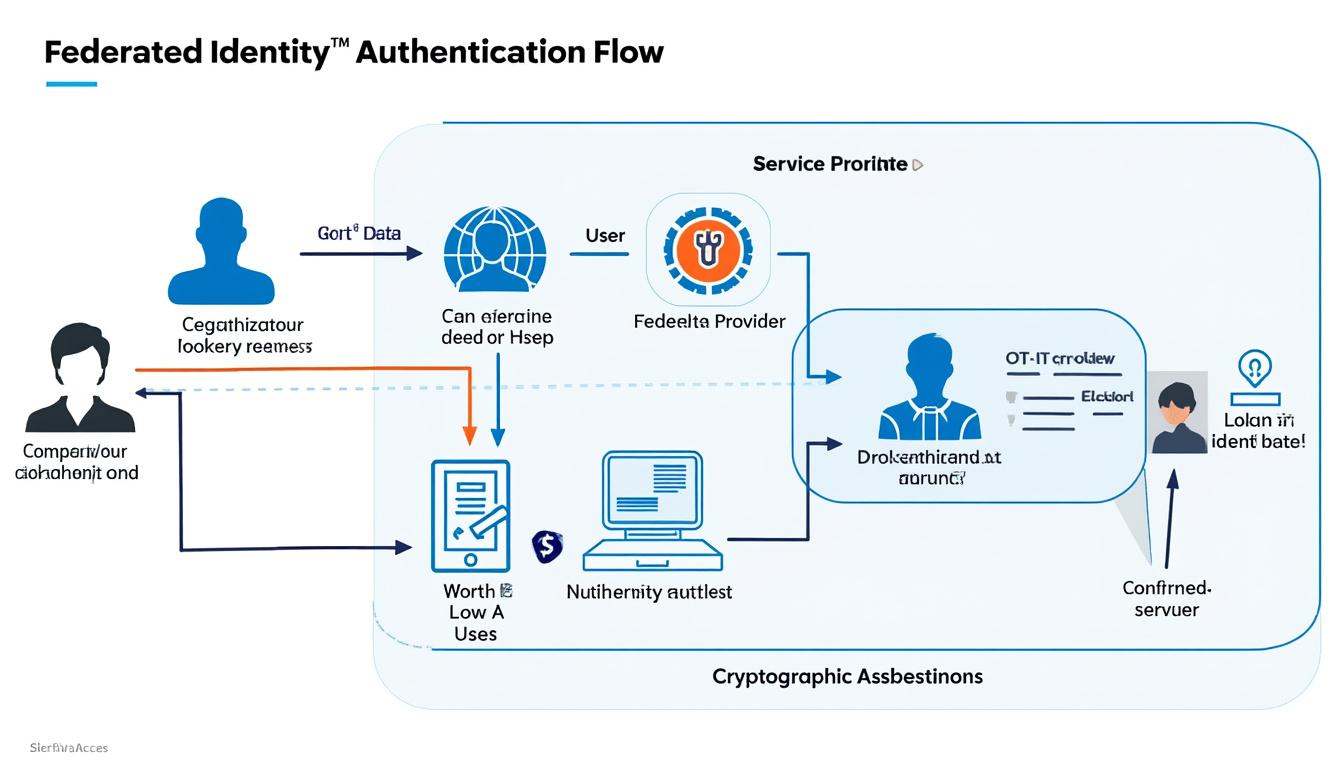

Au cœur d’un Federated Identity Manager se trouve le principe de délégation de l’authentification. Chaque organisation conserve généralement son annuaire et ses systèmes internes de gestion des utilisateurs, mais elle délègue la vérification des identifiants à un fournisseur d’identité (IdP) tiers reconnu. Cette relation de confiance permet à des utilisateurs d’une organisation d’accéder sans friction aux ressources d’un autre domaine, sans re-saisie systématique des identifiants.

Le processus repose sur un échange sécurisé d’assertions chiffrées entre l’IdP et les fournisseurs de services (SP). Lorsqu’un utilisateur cherche à accéder à une application externe au domaine, il est redirigé vers l’IdP qui authentifie sa légitimité en validant ses identifiants par une consultation de l’annuaire d’origine. L’IdP transmet ensuite une assertion validée au SP, qui autorise l’accès complet de l’utilisateur à ses ressources.

Ce mécanisme est bien illustré dans la communication technique décrite par Microsoft sur le modèle d’identité fédérée. La séquence d’échanges comprend :

- Demande de connexion de l’utilisateur via l’IdP.

- Première authentification et saisie des identifiants.

- Validation des identités par consultation de l’annuaire.

- Transmission d’une assertion chiffrée vers le fournisseur de service.

- Acceptation de l’assertion et redirection vers l’application voulue.

- Accès aux autres services fédérés sans nouvelle authentification.

Cette architecture évite ainsi de multiplier les vecteurs d’attaque liés à la gestion séparée des logins et renforce l’expérience utilisateur par une fluidité exemplaire. Elle facilite également l’administration et la protection des comptes dans un écosystème digital souvent fragmenté.

Bonnes pratiques pour centraliser et optimiser la sécurité dans la gestion des identités numériques

Déployer un Federated Identity Manager ne suffit pas à garantir une sécurité sans faille. Il s’agit d’accompagner cette technologie avec une politique d’accès rigoureuse et des contrôles précis, englobant tout le cycle de vie des identités et des accès.

Une gouvernance IAM bien structurée repose sur plusieurs piliers :

- Inventaire des comptes : recensement complet des identités utilisateurs et des comptes à privilèges.

- Principe de moindre privilège : attribution stricte des accès nécessaires, ni plus ni moins, pour chaque rôle.

- Automatisation des processus : mise en œuvre de workflows clairs pour gérer l’onboarding, les changements et le départ des collaborateurs rapidement.

- Revue régulière des accès : contrôle périodique des droits afin d’éviter l’accumulation de permissions inutiles.

- Surveillance et audit : journalisation fine et corrélation des événements de sécurité grâce à un SIEM robuste.

Voici un tableau comparatif qui illustre les avantages des pratiques de gouvernance IDM dans une organisation moderne :

| Aspect | Sans gestion fédérée | Avec Federated Identity Manager |

|---|---|---|

| Expérience utilisateur | Multiples authentifications, frustration et perte de temps | Connexion unique, accès fluide à plusieurs services |

| Sécurité | Multiplication des points vulnérables, accès non contrôlés | Contrôle centralisé, MFA obligatoire, traçabilité |

| Administration | Gestion décentralisée, erreurs fréquentes | Automatisation, processus standardisés, déprovisioning rapide |

| Conformité réglementaire | Audits complexes et non homogènes | Revue d’accès régulière, séparation des tâches, reporting clair |

Une démarche proactive basée sur une veille technologique permanente et une formation continue est primordiale pour relever les défis émergents. Le recours à des experts pour auditer régulièrement la politique IAM et sensibiliser les équipes reste un gage de succès. La gouvernance et administration des identités constituent ainsi un pilier essentiel pour pérenniser cette centralisation de la gestion des accès.